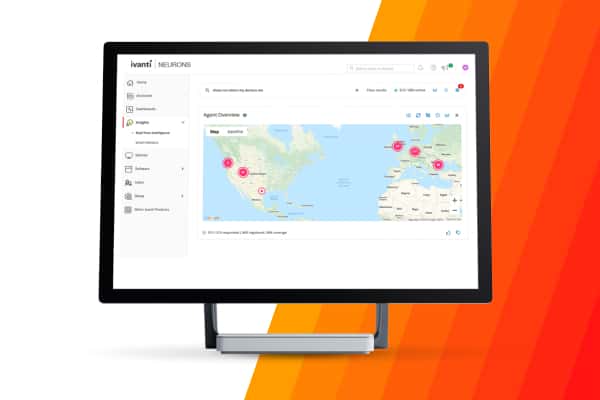

Vedi, proteggi e metti in sicurezza tutti i dispositivi Ovunque.

Rileva, gestisci, configura e proteggi ogni dispositivo tramite un'unica semplice interfaccia. Questo è il potere della soluzione Unified Endpoint Management di Ivanti. Con pochi clic da un'unica dashboard, puoi imporre in modo proattivo le policy e i privilegi ovunque, su ogni dispositivo, e risolvere automaticamente i problemi più comuni degli endpoint. Il risultato: migliori "user experience" e posture di sicurezza a zero compromessi.